Gegevensstrategie

Verantwoordelijkheid voor informatie[bewerken | brontekst bewerken]

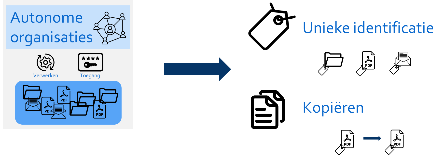

Ketenpartners in de SRK hebben de autonome bevoegdheden om hun taken en verantwoordelijkheden in te richten en uit te voeren naar eigen inzicht. Ook het verwerken en delen van informatie valt onder die autonome bevoegdheid. Om echter in een keten te kunnen samenwerken, moeten informatieobjecten tussen ketenpartners uitgewisseld worden. Dat stelt eisen aan de manier waarop informatieobjecten tot stand komen en aan hoe ze in de keten gedeeld worden. Een informatieobject dat van belang is voor andere ketenpartijen moet in de keten uniek kunnen worden geïdentificeerd. Ook worden informatieobjecten niet zomaar ‘rondgepompt’, maar worden er strenge eisen gesteld aan het ‘kopiëren’ van informatieobjecten. Zo moeten informatieobjecten altijd zijn voorzien van de afgesproken metadatering en waarborgen voor authenticiteit en integriteit, zodat zij met behulp van de bewaarketen (inzicht in wie het informatieobject onder zijn hoede heeft gehad) en bewerkingsketen (inzicht in wat door wie met het informatieobject is gedaan en wat het resultaat daarvan was) altijd traceerbaar zijn.

Digitale datasoevereiniteit[bewerken | brontekst bewerken]

Rechtsstatelijkheid vereist voldoende en onafhankelijk zeggenschap[1] over de data die relevant is voor een onafhankelijk oordeel: datasoevereiniteit. Zie ook Reflecties over digitale soevereiniteit.

Tegelijkertijd volgt uit diezelfde rechtsstatelijkheid en het strafrechtproces dat de onafhankelijke partijen informatieobjecten aan elkaar moeten kunnen overdragen of delen.

Dat stelt eisen aan de overdracht en het delen. Het stelt ook eisen aan het proces waarin een informatieobject tot stand is gekomen: wie heeft het waargenomen/besloten, wie heeft het vastgelegd, wie is ervoor verantwoordelijk, hoe zijn integriteit en authenticiteit gewaarborgd? Tenslotte moet duidelijk zijn welke zeggenschap verstrekker en ontvanger hebben over het gedeelde of overgedragen informatieobject: wie mag het waarom met welk doel gebruiken.

Een voorbeeld: Omzetten van multimediabestand[bewerken | brontekst bewerken]Welke eisen stelt de Rechtspraak aan het omzetten van een multimedia- bestand, van een onbekend formaat naar een in de keten geaccepteerd formaat, zodat het multimediabestand standhoudt bij de rechter? Is er een vervangingsbesluit nodig? Het gaat niet alleen om de conversie, maar ook wie is daarvoor geautoriseerd, de betrouwbaarheid van de conversie, de herleidbaarheid tussen origineel en de geconverteerde versie (traceerbaar met behulp van een bewerkingsketen). Zoals we geleerd hebben bij het tot stand komen van de gekwalificeerde digitale handtekening gaat het niet alleen om de techniek van het plaatsen van een handtekening. Het gaat ook om de wijze waarop de autorisatie en identificatie van de ondertekenaar tot stand komen en de maatregelen die zijn getroffen om onrechtmatig tekenen te voorkomen. Het is uiteindelijk aan de Rechtspraak om te beoordelen of de handtekening standhoudt als bewijsmiddel. Zo sprak de Raad van State zich in 2019 nog uit over het proces van het zetten van een handtekening bij de Rechtspraak. Het voorbeeld maakt duidelijk dat het introduceren van nieuwe digitale toepassingen in het strafrechtproces deels een zoektocht is. Veel kan van tevoren worden bedacht en/of vastgelegd zijn in de wet en regelgeving. Soms moet er gehandeld worden zodat er, bijvoorbeeld door een proefproces, een onafhankelijk rechterlijk oordeel komt. |

Bij het toenemend gebruik van digitale technieken zullen de onderlinge waarborgen in de strafrechtketen aanvullend of zelfs opnieuw moeten worden vormgegeven. Het eerdergenoemde vertrouwen, gebaseerd op afspraken en ingesleten gewoontes uit het papieren tijdperk, dient opnieuw opgebouwd te worden. Nieuwe waarborgen moeten zorgen dat tussen ketenpartijen uitgewisselde informatieobjecten bruikbaar blijven bij de uitvoering van ieders wettelijk voorgeschreven taken.

Daarom dienen partijen samen de eisen te formuleren waaraan de informatieobjecten moeten voldoen die ze van elkaar ontvangen, zodat het bij de ontvanger bruikbaar is onder het recht.

Een voorbeeld: Waarborgen compleetheid en authenticiteit[bewerken | brontekst bewerken]In de papieren wereld is afgesproken dat bij het overdragen van een document aan de Rechtspraak de pagina’s doorlopend zijn genummerd en dat de OvJ kopieën van een handtekening voorziet. Doel hiervan is de compleetheid en authenticiteit te waarborgen. Dit is één-op-één te automatiseren. In de digitale wereld is het denkbaar dat een digitale handtekening op het document en het valideren daarvan bij ontvangst volstaat om compleetheid en authenticiteit te waarborgen. |

Het betreft met name het waarborgen van de beschikbaarheid, integriteit, vertrouwelijkheid en authenticiteit (BIVA[2]) bij de verwerking en uitwisseling van informatieobjecten. Deze eisen beperken zich, waar nodig, niet tot het moment van overdracht of uitwisseling. Een eis kan ook betrekking hebben op een moment/ stap in het interne proces van een ketenpartner.

De BIVA-eisen zijn (zowel organisatorisch/procesmatig als IV/ICT technisch):

- Beschikbaarheid van de data – erbij kunnen als dat nodig is;

- Integriteit van de data – dat niets is gewijzigd, toegevoegd, verdwenen of achtergehouden;

- Vertrouwelijkheid van de data – alleen toegang als gemachtigd;

- Authenticiteit van de data – is wat het beweert te zijn, vastgelegd door persoon/organisatie op het tijdstip zoals aangegeven.

Waarborgen compleetheid en authenticiteit[bewerken | brontekst bewerken]Geïnspireerd door het begrippenpaar chain-of-custody en chain-of-evidence uit het forensische onderzoek om onweerlegbaarheid te waarborgen, gebruikt de SRK-AR het begrippenpaar bewaarketen en bewerkingsketen voor het volgen van digitale informatieobjecten. Binnen de KDA gebruiken we de begrippen als volgt: Bewaarketen (logistiek) Deze ketting beschrijft alle personen die tijdens het onderzoekstraject verantwoordelijk zijn geweest voor het informatieobject. Kort gezegd: wie heeft het onder zijn/haar hoede gehad ongeacht of de persoon er iets mee gedaan heeft. Dus ook de ontvanger of transportdienst vallen hieronder. Bewerkingsketen Deze ketting beschrijft de verrichte handelingen aan het te onderzoeken object en de verkregen resultaten. Kort gezegd: wat is door wie met het informatieobject gedaan en wat is het resultaat. Samenhang Deze twee ketens zijn samen nodig voor het inzicht om de integriteit en authenticiteit te kunnen beoordelen. Daarbij moet ook de samenhang tussen zowel het origineel als kopieën en afleidingen (vb. samenvatting, bericht) inzichtelijk zijn. Zie verder: Bewaar- en bewerkingsketen |

Ten slotte zijn in het kader van grondslag en doelbinding afspraken over de zeggenschap over informatieobjecten nodig. Vragen die beantwoord moeten worden zijn: wie mag wat doen met een informatieobject dat gedeeld of overgedragen is? Mag de ontvanger vrijelijk beschikken over een ontvangen informatieobject of is het gebruik beperkt? Mag de ontvanger de informatieobjecten verder verstrekken? Wat zijn de bewaar- en vernietigingstermijnen? Kan de verstrekker het verstrekken ongedaan maken? Zijn er beperkingen in tijd of door andere gebeurtenissen (vb. het seponeren van een zaak)? In “Perspectief: gegevensbescherming” staan we hier nogmaals bij stil.

Ketenpartners die informatie willen ontvangen maken met de voor de levering verantwoordelijke organisatie afspraken over de leveringsvoorwaarden[3] (implicatie van het principe Dienstoriëntatie). Een belangrijke voorwaarde is de grondslag/doelbinding op basis waarvan een ketenpartner het informatieobject opvraagt en gaat gebruiken voor het uitvoeren van een taak of het nemen van een beslissing. Het verkregen informatieobject mag alleen hiervoor gebruikt worden en mag niet worden gewijzigd. Daarnaast mag het informatieobject worden opgeslagen voor archivering en het afleggen van verantwoording over de gebruikte informatieobjecten bij de uitgevoerde taak of de genomen beslissing. Een verkregen informatieobject mag in principe niet zomaar worden doorgeleverd aan andere organisaties, tenzij hier een juridische basis en afgesproken condities voor zijn. Indien wordt doorgeleverd, zonder de bevoegdheid, bijvoorbeeld omdat het handig is, is sprake van ongecontroleerd rondpompen waardoor onduidelijk wordt wie verantwoordelijk is voor de kwaliteit, actualiteit en inhoud van het informatieobject en bijbehorende zeggenschap. Bovendien is dit strijdig met de wetgeving betreffende gegevensbescherming.

Een voorbeeld: Reclasseringsadvies[bewerken | brontekst bewerken]De rechter ontvangt een reclasseringsadvies van de OvJ als een van de processtukken. Voor de rechter is de OvJ de “bron” en is dat informatieobject het origineel. Feitelijk is het een kopie want de OvJ behoudt zijn exemplaar. Het is zelfs een kopie van een kopie. Want de OvJ heeft een exemplaar, een kopie, van het advies van de reclasseringsambtenaar gekregen. Voor de OvJ is de reclasseringsambtenaar de bron. De reclasseringsambtenaar heeft het “echte origineel”. |

Een nuancering van voorgaande is op zijn plaats. Er zijn gegevensverzamelingen in de keten waarbij we uitgaan van eenmalige registratie. Dat zijn met name verzamelingen die de unieke identificatie van personen, objecten, etc. voor alle ketenpartners ondersteunen. Het meest bekende voorbeeld is de gegevensverzameling voor de leidende administratieve identiteit (SKDB). Andere verzamelingen zijn de Juridische Documentatie, administratie forensisch en/of in beslag genomen materiaal.

Digitale datasoevereiniteit gaat niet alleen om de onafhankelijkheid en waarborg tussen de ketenpartners. Digitale datasoevereiniteit speelt ook een grote rol bij dataopslag en/of -verwerking buiten Nederland, het gebruik van de Cloud. En binnen de Cloud discussie het onderscheid tussen binnen en buiten de EU. Er is een JenV afwegingskader. Verschillende ketenpartners bepalen op dit moment hun positie ten opzichte van de Cloud. Dat is de eigenstandige bevoegdheid (en verantwoordelijkheid) van de ketenorganisatie waarbij ze acteren binnen de voor hen geldende wettelijke kaders en voldoen aan afgesproken BIVA-eisen.

Implicaties[bewerken | brontekst bewerken]

Voorgaande leidt tot een gedistribueerde keten-IV die autonomie respecteert, met minimale koppeling tussen de processen, organisaties en IV.

Informatieobjecten kunnen zich op meerdere plaatsen bevinden, gekopieerd worden. Dat stelt eisen aan het kunnen traceren van die informatie om integriteit, authenticiteit en vertrouwelijkheid te waarborgen. Wat op zijn beurt weer eisen stelt aan helderheid over verantwoordelijkheden. Zonder heldere verantwoordelijkheden op juridisch en organisatieniveau kan keteninformatievoorziening geen betrouwbare afspiegeling daarvan vormen.

Traceren van informatieobjecten[bewerken | brontekst bewerken]

In het gedistribueerde landschap vindt verspreiding gecontroleerd plaats om integriteit, authenticiteit en vertrouwelijkheid te kunnen waarborgen. Vanuit informatieperspectief zijn de bewerkingsketen en bewaarketen de bouwstenen hiervoor. In feite gaan we informatieobjecten vergelijkbaar behandelen zoals dat bij forensisch onderzoek van bijv. een DNA-monster gebeurt.

Conceptueel is het uitgangspunt dat iedere bewerking van een “informatieobject” en de transformaties, vb. afschrift of samenvatting, de gemaakte kopieën en verschijningsvormen (vb. tekst, beeld, document of bericht) en hun onderlinge relaties uniek worden geïdentificeerd en dat ieder exemplaar wordt voorzien van een handtekening of waarmerk. Op deze wijze ontstaat informatiekundig zicht op hoe een informatieobject, als onderdeel van een dossier, door de keten is gegaan: wanneer welke bewerkingen en transformaties zijn toegepast door wie, en wie wanneer welk exemplaar heeft ontvangen. Door de overdrachtsmomenten te expliciteren is duidelijk wie de zeggenschap heeft over het informatieobject. Op deze wijze ontstaat de benodigde traceerbaarheid en onweerlegbaarheid van informatieobjecten

Het hiervoor beschreven concept is ideaaltypisch. Zowel technisch als organisatorisch zijn er beperkingen, dan wel is een 100% gesloten track & trace voor alle informatie-uitwisseling “overkill”. Het gaat om het denken in termen van traceerbaarheid en het versterken van BIVA eisen. Merk ook op dat we hier spreken over informatielogistiek: het kunnen aantonen dat voldaan wordt aan de afgesproken BIVA eisen. We hebben het hier dus niet over het juridische, inhoudelijke proces. Dat laatste is mensenwerk.

Met behulp van dit concept kan ook het spoor met zijn vertakkingen terug gevolgd worden. De hiervoor besproken bewaar- en bewerkingsketen zijn bij uitstek ook het vehikel om in geval van wijziging van of aanvulling op het originele informatieobject de afnemende partijen hierover te informeren. Dit vraagt uiteraard nadere afspraken.

Deze benadering concretiseert ook het uitgangspunt “archive by design” in de visie over duurzaam informatiebeheer. De visie op Digitaal Archiveren is maart 2020 vastgesteld door het OGB.

Om informatiekundig te kunnen redeneren over origineel, kopie, bewerkingen is er een informatiemodel ontwikkeld.

Zoals gesteld zijn de hiervoor beschreven concepten ideaaltypisch. De implementatie van waarborgen voor integriteit en authenticiteit zal een combinatie zijn van organisatorische en technische maatregelen, ondersteund met Ketencommunicatievoorzieningen.

Verantwoordelijkheid voor informatieobjecten[bewerken | brontekst bewerken]

In het spraakgebruik is het woord “bron” veel gebruikt. Soms duidt het begrip “bron” op een IT-oplossing soms de verantwoordelijke organisatie of functionaris waarbij vaak nog onduidelijk blijft of het de verantwoordelijkheid voor de inhoud of het verstrekken betreft. Reden voor veel spraakverwarring. Achter het begrip “bron” verschuilt zich veelal de vraag naar een verantwoordelijkheid.

De kern is verantwoordelijkheid, waarbij we het begrip verantwoordelijkheid verder moeten ontrafelen. Bedoelen we met de “bron” de functionaris of organisatie die juridisch verantwoordelijk is voor de inhoud? Wie juridisch verantwoordelijk is voor het verstrekken of het technisch beschikbaar stellen? Bij wie het organisatorisch is belegd? Of bedoelen we tussen welke applicaties we de informatieobjecten uitwisselen?

In deze paragraaf werken we dit uit. We staan eerst stil bij de te onderscheiden soorten verantwoordelijkheden vanuit businessperspectief (juridisch en organisatorisch) en daarna bij informatieperspectief (semantisch en technisch). We zullen zien dat het begrip bron beperkt moet worden tot de technische laag. De bril waarmee we hier kijken is die van een informatiekundige.

De Handreiking KetenBusinessAnalyse is een gestructureerde manier om hierover te kunnen redeneren.

In deze paragraaf blijven we zoveel mogelijk beschrijvend. In het Informatiemodel definiëren we de formele terminologie om hier over te redeneren.

Dienstoriëntatie en procesanalyse[bewerken | brontekst bewerken]

Gezien het sterke juridische karakter van de keten en het principe van rechtsstatelijkheid gaat de ketendoelarchitectuur uit van het expliciteren van bevoegdheden en verantwoordelijkheden, ongeacht of deze voortkomen uit wet- en regelgeving of onderlinge afspraken. Het vehikel om dit te expliciteren en te beschrijven is dienstoriëntatie in combinatie met procesanalyses. Daarmee wordt duidelijk wie waarvan is en meer: welke diensten worden door wie geleverd en onder welke condities en kwaliteitsafspraken.

De SRK-AR ziet dienstoriëntatie en procesanalyse als twee elkaar verrijkende denkwijzen, met bijbehorende analyse- en modelleringsmethoden. Waarbij dienstoriëntatie bijdraagt aan het scherp krijgen van ontkoppelpunten en het onderkennen van bevoegdheden, terwijl procesanalyse en -ontwerp helpt bij het expliciteren van bevoegdheden en het waarborgen van operationele samenhang.

N.B. Het concept dienstoriëntatie is van toepassing op iedere interoperabiliteitslaag. Ook bij het begrip dienst dienen we ons steeds af te vragen wat het perspectief is en wat de laag is waarop we spreken.

Perspectief: business[bewerken | brontekst bewerken]

Er is altijd sprake van een bevoegdheid met daaruit voortvloeiende taken en verantwoordelijkheden. Om die taak (dienst) uit te voeren zijn inkomende informatieobjecten nodig, worden nieuwe informatieobjecten gecreëerd en worden er (aangepaste) informatieobjecten beschikbaar gesteld aan anderen.

Dit is natuurlijk te kort door de bocht. Want dit is een informatiekundige bril. Voor het uitvoeren van een taak zijn mensen (medewerkers, verzoekers, etc.), overleg, gebouwen, samenwerking, onderzoek, beslissingen en nog veel meer nodig om een taak uit te voeren. Het resultaat van wat mensen in hun business taak (dienst) doen – een besluit nemen, een beoordeling uitvoeren, een justitiabele vervoeren, een ontsnapping waarnemen, etc., wordt veelal vastgelegd in informatieobjecten. De KDA gaat over informatieobjecten en dan nog altijd aanvullend. Immers mensen overleggen en beslissen en niet alles wat daarbij van belang is, is digitaal.

De-kort-door-de-bocht-formulering maakt duidelijk dat het raadplegen, creëren en beschikbaar stellen van informatieobjecten onlosmakelijk hoort bij het uitoefenen van "business" taken, bevoegdheden en verantwoordelijkheden. Klinkt als een open deur, maar toch. Diezelfde formulering maakt onderscheid tussen binnenkomend, creatie en uitgaand. Verduidelijking aan de hand van een voorbeeld.

Een voorbeeld: PV Verhoor (PV) door een bevoegd agent[bewerken | brontekst bewerken]Als een agent een verdachte verhoort dan legt hij het gesprek vast in een proces-verbaal. De agent die het PV opstelt is verantwoordelijk voor de inhoud en hij/zij tekent daarvoor, alsmede de verhoorde. De verhoorde levert zijn/haar verhaal (binnenkomend). De politie creëert de inhoud van het informatieobject. Op enig moment wordt het PV door de agent/politie verstrekt aan de OvJ (uitgaand). Dat uitgaande PV/informatieobject is een “kopie”, want de politie en ook de verhoorde hebben een exemplaar. Wat is nu origineel? Met deze verstrekking gaat ook de zeggenschap over de kopie van het PV mee van de Politie naar de OvJ (inkomend). De OvJ mag de inhoud niet wijzigen, zij heeft wel de zeggenschap over het PV, d.w.z. aan wie het wordt verstrekt en of het aan de rechter wordt aangeboden (nemen beslissing, is creëren). De overwegingen en aantekening van de OvJ voor haar/zijn beslissing legt deze vast (creëren). De OvJ biedt het PV aan de rechter (uitgaand), of niet (niet uitgaand). Het aanbieden van het PV is een uiting van de OvJ beslissing, echter zonder zijn eigen aantekeningen mee te geven. Ook nu is een “kopie” van de inhoud uitgaand, met echter een andere betekenis, aangeboden en ondertekend door de OvJ. Is er nu sprake van een kopie of een nieuw informatieobject? In het spraakgebruik ziet de OvJ de agent/politie als bron van het PV. De rechter ziet de OvJ als de “bron”, immers de OvJ heeft besloten het aan te bieden en de rechter neemt geen stukken van de Politie in ontvangst. De inhoud blijft de verantwoordelijkheid van de agent. De rechter heeft nu de zeggenschap over het PV en beslist aan wie het verstrekt wordt en of het toegelaten of afgewezen wordt als processtuk. Het voorbeeld maakt een aantal zaken duidelijk.

|

Degene die een informatieobject creëert is verantwoordelijk voor de inhoud, dat die inhoud overeenkomt met de, gecreëerde of waargenomen, werkelijkheid en het voldoen aan de benodigde kwaliteitseisen die voor de taak voorkomen uit de BIVA-afspraken.

Alleen degene die heeft gecreëerd heeft het recht dit te herroepen - daarmee ontstaat een nieuwe (gecreëerde of waargenomen) werkelijkheid, die wordt geuit in een nieuw informatieobject dat wordt ondertekend en de vorige "vervangt" / “opvolgt” of aanvult middels een addendum. Ook moet duidelijk worden gemaakt wat met de vorige versie kan of moet gebeuren. Merk op dat wijziging van een informatieobject het gevolg is van een handeling in een proces of dienst. Waarover dus ook afspraken nodig zijn.

Informatie op maat[bewerken | brontekst bewerken]In het kader van gegevensbescherming kan het noodzakelijk zijn om onderdelen van een informatieobject niet te communiceren. Geconcretiseerd in een voorbeeld: het is ongewenst dat gegevens van een anonieme getuige bij de verdachte terecht komen. Er zijn informatieobjecten (bijvoorbeeld PV Verhoor) waar die gegevens in staan. Bij een vonnis doen zich vergelijkbare vraagstukken voor. Is voor het innen van een boete het hele vonnis noodzakelijk of kan een uittreksel volstaan? De vraag die moet worden beantwoord: wie inhoudelijk verantwoordelijk is voor het transformeren van een dergelijk informatieobject. Er ontstaat in feite een nieuw informatieobject (een uittreksel, of beperkt afschrift o.i.d.) wat inhoudelijk voor het verstrekkingsdoel wel juridische toereikend moet zijn op basis van het origineel. En wat is de juridische status van het nieuwe informatieobject? Dit vraagstuk is nog onvoldoende uitgewerkt. Duidelijk is al wel dat er niet één antwoord is dat voor alle situaties van toepassing is. Vragen die thuis horen op de juridische tafel. |

Het voorbeeld van het PV maakt duidelijk dat er onderscheid is tussen wie verantwoordelijk is voor de inhoud, wie verantwoordelijk is voor de verstrekking aan wie en welke gevolgen dat heeft voor de bijbehorende zeggenschap. Dit wordt in hoge mate bepaald door de context waarin het informatieobject wordt gebruikt. In de strafrechtketen komt het vaak voor dat degene die juridisch verantwoordelijk is voor het verstrekken van een informatieobject niet dezelfde is als degene die verantwoordelijk is voor de inhoud. Zie het voorbeeld en de verantwoordelijkheid van de OvJ om een vonnis uitgesproken door de rechter te verstrekken aan de Minister t.b.v. de ten uitvoerlegging.

We onderkennen dus twee typen rollen:

- de inhoudsverantwoordelijke;

- de verstrekkingsverantwoordelijke.

Vaak vallen de verantwoordelijkheden voor inhoud en verstrekking samen. Uit deze voorbeelden moge blijken dat dat in de strafrechtketen geen vanzelfsprekendheid is.

Merk op dat met het verstrekken veelal een verantwoordelijkheid wordt overgedragen en in ieder geval een verwerkingsverantwoordelijkheid ontstaat bij de ontvanger. Het juridisch moment van verstrekken valt niet altijd samen met het moment waarop een informatieobject, fysiek of digitaal, wordt gekopieerd.

Zelf doen of uitbesteden

Naast onderscheid tussen de verantwoordelijkheid voor inhoud en verstrekking is het onderscheid tussen zelf doen of uitbesteden van belang.

Uitbesteden of taakoverheveling komt veel voor. In de huidige praktijk blijft dit vaak impliciet met alle verwarring en ongewenste afhankelijkheden tot gevolg.

We maken daarom, conform het RACI- of RASCI-model, onderscheid tussen aansprakelijk (accountable) en uitvoeringsverantwoordelijk (responsible). Aansprakelijk kan er maar één zijn. Aansprakelijkheid kan niet worden overgedragen. Met uitbesteden wordt de uitvoerende organisatie of functionaris uitvoeringsverantwoordelijk. Degene die aansprakelijk is dient toezicht te blijven houden op uitbestede of overgedragen taken / werkzaamheden. Dergelijk overdrachten, en de wijze (gemandateerd, gedelegeerd of geattribueerd) waarop dienen expliciet gemaakt te worden en liggen vast in overeenkomsten.

Gebeurtenissen en wijzigingen

Als er een gebeurtenis is, vb. “een overplaatsing van een justitiabele”, “een intrekking van een getuigenverklaring”, die tot gevolg heeft dat de inhoud van een eerder verstrekt informatieobject “wijzigt”, dient er een nieuw informatieobject gecreëerd te worden door degene die verantwoordelijk is voor de inhoud, waarbij de status van het voorgaande informatieobject wijzigt of een addendum krijgt. Dat vervolgens naar de relevante ketenpartners wordt gecommuniceerd. Hoe? Dat is beschreven in Interactiepatronen.

Let op: het niet toelaten van een PV in de terechtzitting door de rechter verandert de inhoud niet. Het is een beslissing (o.b.v. art 359 WvSv) van de rechter, een nieuw besluit dus, die een uitspraak doet over het toelaten van het betreffende PV in een bepaalde zaak. Het is dan niet aan de inhoudelijk verantwoordelijke om dit te communiceren.

Andersom geredeneerd: als de rechter een processtuk accepteert en de inhoud daarvan bekrachtigt met het vonnis verandert de zeggingskracht van dat processtuk waardoor het als bewijs kan dienen in een andere zaak. Bekendmaking van beslissingen met zo’n effect is dan ook noodzakelijk.

Perspectief: Gegevensbescherming[bewerken | brontekst bewerken]

In de Strafrechtketen worden (bijzondere) persoonsgegevens verwerkt. Verwerking van persoonsgegevens valt onder de AVG (EU-verordening 2016/679). Voor de verwerking van bijzondere persoonsgegevens in het kader van de openbare orde en veiligheid of opsporing geldt EU-verordening 2016/680, binnen Nederland nader ingevuld met de WPG en WJSG.

Het ‘lekken van’ bijzondere persoonsgegevens kan een grote impact hebben op de levenssfeer van de betrokkene. Daarom geldt voor het verwerken van bijzondere persoonsgegevens een verbod, tenzij in wetgeving anders is bepaald (een ‘uitzondering op’-regel).

Dit maakt dat voor de verwerking van bijzondere persoonsgegevens op voorhand beoordeeld moet worden of dit mag en welke eisen aan die verwerking gesteld worden. Daarom is een Data Protection Impact Assessment (DPIA)/ GegevensbeschermingsEffectBeoordeling (GEB) vaak verplicht. Tijdens die impactanalyse wordt beoordeeld onder welke wettelijke bepaling gegevens verwerkt worden, welk risico bij de verwerking kan optreden en welke maatregelen de risico’s doen verkleinen.

Een Data Protection Impact Assessment (DPIA) is vaak verplicht. Voer deze vroegtijdig uit.

Voor iedere verstrekking/ verwerking van persoonsgegevens (d.w.z. inzien, beschikbaar stellen, verstrekken, overdragen etc.) dient er een grondslag en doelbinding aanwezig te zijn. Zonder deze mogen (bijzondere) persoonsgegevens niet verwerkt worden. In de strafrechtketen is in veel gevallen een grondslag te vinden in de WvSv (op doelbinding), WPG en WJSG. Als dat niet het geval is dan zal de grondslag gezocht moeten worden in andere wetgeving. Dat betekent in voorkomende gevallen dat de verwerking vervolgens onder de AVG valt. Het doel waarvoor de gegevens verwerkt worden, moet in lijn zijn met de grondslag die is bepaald voor de verwerking.

Ketenpartners moeten onderlinge afspraken maken over de grondslag en doelbinding voor uitwisseling van persoonsgegevens in een GegevensleveringsOvereenkomst (GLO). Daarin worden onder andere afspraken gemaakt over onderlinge verantwoordelijkheden en onder welke voorwaarden de persoonsgegevens mogen worden verwerkt. Denk hierbij aan het toepassen van dataminimalisatie (noodzaak, proportionaliteit en subsidiariteit), pseudonimisering, encryptie, bewaartermijnen, toegangsrechten etc. Een ontvangende organisatie dient er bijvoorbeeld voor te zorgen dat de verwerking van een ontvangen informatieobject alleen toegankelijk is voor functionarissen die vanuit hun bevoegdheden invulling geven aan de doelbinding. In voorkomende gevallen vereist de wetgeving (WPG en WJSG) geheimhouding van gegevens.

Afspraken over de doelbinding en grondslag voor het uitwisselen van persoonsgegevens (in informatieobjecten) zijn vastgelegd in een GegevensLeveringsOvereenkomst (GLO).

Een ontvangende organisatie dient ervoor te zorgen dat de verwerking van een ontvangen informatieobject alleen toegankelijk is voor de in de doelbinding aangewezen functionarissen.

Bij gebruik van persoonsgegevens moeten de ketenpartners transparant zijn over de gegevensverwerkingen. (Zie ook E-Compliance). Deze moeten opgenomen zijn in het register van verwerkingen en in het (openbare) privacy statement, zodat betrokkenen weten waarvoor hun persoonsgegevens gebruikt wordt, zodat zij makkelijk hun rechten van betrokkene kunnen uitoefenen.

De verwachting is dat met de vernieuwing (samenvoeging) van de WPG en WJSG de eisen met betrekking tot gegevensbescherming duidelijker worden maar wellicht ook op onderdelen strikter dan nu het geval is.

n.b. De AVG spreekt over organisaties als het gaat om gegevensbescherming. Het WvSv spreekt over functionarissen. Hier ontstaat een juridisch grijs gebied.

n.b. Het recht “om vergeten te worden” is in de strafrechtketen nog een weerbarstig juridisch vraagstuk.

Perspectief: Informatie (en applicatie)[bewerken | brontekst bewerken]

Tot nu keken we naar de juridische en organisatorische verantwoordelijkheden. Op de technische laag komt het begrip bron van pas. De locatie die is aangewezen voor het verkrijgen en beschikbaar stellen van informatieobjecten.

Op de semantische laag wijzen we de logische locatie aan van informatieobjecten. Op deze laag spreken we volgens de semantiek van de keten. Degene die verantwoordelijk is voor de inhoud is ook verantwoordelijk voor de ontsluiting van de door hem gecreëerde informatieobjecten voor ketenpartners.

Zoals we eerder zagen hoeft het aan de keten bekendgemaakte informatieobject wat betreft structuur niet één-op-één identiek te zijn aan het eigen interne informatieobject. Er kunnen delen weggelaten zijn omdat deze voor de keten niet relevant zijn. Ook kunnen informatieobjecten worden samengevoegd om ze voor de keten zinvol te maken. De plaats waar een informatieobject is te verkrijgen noemen we de bronlocatie . Waarbij het goed mogelijk is dat de aangewezen bronlocatie verschilt per afnemer/ontvanger. Zie het voorbeeld van het PV.

Op het niveau van de bron kunnen keuzes gemaakt worden hoe informatieobjecten beschikbaar gesteld worden. Beperkt verstrekken zich tot inzien, is het een kopie (op papier of digitaal) die ter hand is gesteld of is het een geautoriseerde verwijzing naar een andere bron?

De houder van de bronlocatie is verantwoordelijk voor beschikbaarheid, snelheid, beveiliging, toegangsverlening, etc. Deze rol kan samenvallen met de eerder behandelde rollen van inhoud- en verstrekkingsverantwoordelijke. Dat hoeft zeker niet. Een voorbeeld hiervan is het ontsluiten van justitiële documentatie door de Justitiële Informatiedienst (Justid). Noch de inhoudsverantwoordelijke (rechter) noch de verstrekkingsverantwoordelijke (OvJ) zijn de aangewezen bron voor de justitiële documentatie. Die ligt bij de minister.

Een voorbeeld: verantwoordelijkheid voor detentiegegevens[bewerken | brontekst bewerken]DJI is vanuit businessperspectief verantwoordelijk voor het verstrekken van detentiegegevens (vb. verlof van een TBS-gedetineerde) aan de burgemeester. Een deel van die gegevens is afkomstig van DJI, een deel van het OM en het ZM, namelijk de voorwaarden voor het verlof. De applicatie (Injus) en toegang daarvoor zijn in beheer bij de Justitiële Informatiedienst. DJI is aansprakelijk voor het tijdig en juist informeren van de burgemeester, de Justitiële Informatiedienst is uitvoeringsverantwoordelijk: het tijdig en correct beschikbaar stellen. DJI heeft in het huidige landschap technische beperkingen die het onmogelijk maken een aaneengesloten detentietraject aan de Justitiële Informatiedienst (Justid) beschikbaar te stellen. Afgesproken is dat Justid, conform regels die DJI heeft opgesteld, hiervoor zorgt. Justid creëert hiermee het informatieobject voor de keten. Er is een DVO tussen DJI en Justid die deze verantwoordelijkheden en afspraken nader vastlegt. |

Op de technische laag gaat het om de technische ontsluiting van informatieobjecten. Veel ketenpartners maken gebruik van ICT-dienstverleners voor het hosten van hun applicaties. De technische laag kan nog verder opgedeeld worden naar applicatiecomponenten, dataopslag, etc. Dat voert voor de keten te ver. Hoe een ketenpartner zijn informatievoorziening heeft georganiseerd moet voor de andere ketenpartners transparant zijn.

Ook bij deze verantwoordelijkheden kunnen keuzes worden gemaakt. De verantwoordelijke voor het beschikbaar stellen van informatieobjecten kan deze werkzaamheden zelf doen of uitbesteden. Ook dan ontstaat het onderscheid tussen “aansprakelijkheid” en “uitvoeringsverantwoordelijk” met bijbehorende dienstafspraken en afspraken voor gegevensbescherming.

Samenvattend[bewerken | brontekst bewerken]

In de paragraaf hebben we laten zien dat er veel verschillende configuraties van verantwoordelijkheden mogelijk zijn. Het begrip bron is in de context van genoemde verantwoordelijkheden ongeschikt om elkaar goed te verstaan.

Daarom moeten bij het analyseren van verantwoordelijkheden en bronnen de volgende vragen op business (B) en informatie (I) niveau worden beantwoord:

- (B) Wie is verantwoordelijk voor de inhoud? Mogelijk te onderscheiden naar aansprakelijk en uitvoeringsverantwoordelijk.

- (B) Ten behoeve van welk doel is wie verantwoordelijk voor de verstrekking aan wie? Mogelijk te onderscheiden naar aansprakelijk en uitvoeringsverantwoordelijk.

- (B) Wie is verantwoordelijk voor het op maat maken (vb. uittreksel) of transformeren (vb. tekst naar gestructureerde gegevens) van een informatieobject? En creëert daarmee al dan niet een nieuw informatieobject en wordt verantwoordelijk voor de inhoud. Komt in essentie overeen met de eerste vraag.

- (B) Welke zeggenschap heeft de ontvanger na het verstrekken van het informatieobject?

- (I) Wie is verantwoordelijk voor het beschikbaar stellen aan wie? Mogelijk te onderscheiden naar aansprakelijk en uitvoeringsverantwoordelijk.

- (I) Wie is verantwoordelijk voor het technisch beschikbaar stellen? Mogelijk te onderscheiden naar aansprakelijk en uitvoeringsverantwoordelijk.

Op de pagina Informatieverantwoordelijkheden tussen ketenpartijen worden de verschillende rollen rondom de verantwoordelijkheid voor informatieobjecten verder toegelicht.

Nuancering "gevleugelde uitspraken"[bewerken | brontekst bewerken]

Bij gesprekken over informatiseren in de keten en in projecten worden in discussies vaak oneliners gebruikt. Oneliners die na verloop van tijd voorbijgaan aan de bedoeling, de achterliggende gedachte. Vervolgens leiden deze oneliners, waar eenieder ondertussen zijn eigen interpretatie van heeft, tot verbitterde discussies en niet tot een goed gesprek. In deze paragraaf nuanceert de SRK-AR een aantal veel gebezigde oneliners en voorzien ze van een nieuw versienummer 2.0.

Niet meer rondpompen 2.0[bewerken | brontekst bewerken]

Rondpompen is het verspreiden, kopiëren van informatieobjecten naar wie het nodig heeft zonder zich al te veel te bekommeren om informatie op maat, integriteit en authenticiteit. Waardoor (later) blijkt dat iemand over te veel informatie beschikt of over een verouderd informatieobject beschikt of dat de actualiteit van een informatieobject onzeker is. Dan wel dat gegevensbescherming en archiefverplichtingen met voeten getreden worden.

Het adagium “niet meer rondpompen” staat voor de ambitie om op maat te informeren met de zekerheid van integriteit en authenticiteit en verkrijgen van de juiste informatie uit de juiste bron. De informatiebehoefte is leidend o.b.v. een grondslag en doelbinding inclusief de eisen m.b.t. subsidiariteit, proportionaliteit en transparantie. Aangeleverde gegevens worden niet bewerkt, behoudens aanvullende metadatering. Voorkomen van “redundantie” is zeker geen doel op zich .

In de KDA is het maken van kopieën noodzakelijkerwijs (datasoevereiniteit, compliance) toegestaan. Informatie komt op meerdere plaatsen terecht. Dit klinkt als rondpompen maar is het niet. Zoals hiervoor beschreven worden strenge eisen gesteld aan “kopiëren”. Daardoor zijn informatieobjecten met behulp van de bewaarketen en bewerkingsketen traceerbaar.

Zie ook de column over "Rondpompen 2.0"

Halen bij de bron 2.0[bewerken | brontekst bewerken]

Het is een gevleugelde uitspraak in de keten: “halen bij de bron”. Het oogmerk van halen bij de bron is het verkrijgen van eenduidige informatie zodat er zekerheid is dat men de juiste informatieobjecten verkrijgt van degene die daarvoor verantwoordelijk is.

“Halen bij de bron” heeft tot veel verhitte debatten en miscommunicatie geleid. Ten eerste is niet altijd duidelijk wat met bron bedoeld wordt: Inhoudelijk verantwoordelijk, verantwoordelijk voor het verstrekken, of het technisch beschikbaar stellen, etc. De KDA beperkt het begrip bron tot de technische laag van het EIF-Raamwerk.

Ten tweede wordt “halen bij de bron” vaak geïnterpreteerd als halen van het informatieobject bij diegene die verantwoordelijk is voor de inhoud. Zoals we hiervoor hebben aangetoond valt de verantwoordelijkheid voor het verstrekken en beschikbaar stellen, ongeacht op welke EIF-Raamwerk laag, niet altijd samen.

"Halen bij de bron” vergt een degelijke analyse: de verantwoordelijkheden moeten eerst geëxpliciteerd worden voordat we weten wat in een concrete casus de bron is of bronnen zijn. Zonder deze analyse is de kans op misverstanden levensgroot. Daarom een upgrade van “Halen bij de bron” naar 2.0.

Met “Halen bij de bron 2.0” nodigen we uit om het gesprek over verantwoordelijkheden op het scherpst van de snede te voeren en helder onderscheid te maken tussen de verschillende verantwoordelijkheden en daarna pas over de technische bron te spreken.

Zie ook de column over "Halen bij de bron"

Eenmalig opslaan, meervoudig gebruiken 2.0[bewerken | brontekst bewerken]

Deze veelgehoorde uitspraak, die ook is opgenomen in de EA JenV, is een verkeerd citaat van principes uit de NORA. Het NORA-principe "Informeer bij de bron" stelt dat om “[...] de kwaliteit over de juistheid van een gegeven te borgen, moet duidelijk zijn welke organisatie bepaalt wat de juiste informatie is.” Eén van de implicaties stelt dat “Gegevens eenmalig uitgevraagd, uniek opgeslagen, meervoudig gebruikt” worden. Dit voorkomt irritatie bij degene die de gegevens moet aanleveren en het beperkt invoerfouten door niet steeds opnieuw te registreren ("Voor betrouwbare dienstverlening is het hergebruik van de juiste informatie en documenten van cruciaal belang.")

In een andere implicatie van hetzelfde NORA-principe wordt gesteld dat "Verwijzen naar de bron heeft voorkeur boven een kopie uit die bron", maar "vanuit legitimiteitsperspectief kan het nodig zijn een kopie vast te leggen". Ketenpartners dienen zich te kunnen verantwoorden en hebben een eigen verantwoordelijkheid voor archiveren. (zie ook Rechtsstatelijkheid en Digitale datasoevereiniteit). Mede daarom zullen informatieobjecten meermalen worden opgeslagen. De leidende principes en de visie en scenario’s Digitaal Archiveren sluiten gezamenlijk archiveren uit[4].

Soms zijn er gegevensverzamelingen in de keten waarbij we uitgaan van eenmalige registratie. Denk hierbij aan biometrische kenmerken, de leidende administratieve identiteit (SKDB), in beslaggenomen goederen.

Het meervoudig gebruiken van informatieobjecten voor verschillende wetgeving en doelen aangevuld met de privacy wetgeving (AVG, WPG, WJSG) vraagt binnen de strafrechtketen om een zeer kritische afweging. En kan niet zo letterlijk overgenomen worden. Binnen de strafrechtketen zijn grondslagen en doelbinding essentieel voor de rechten van betrokkenen. Dit moet voorkomen dat persoonsinformatie voor één onderzoek ‘toevallig’ wordt vastgelegd buiten de context van dat doel (dat onderzoek) en zo wordt verspreid.

Het is verstandig de uitspraak “eenmalig opslaan, etc.” niet meer te gebruiken omdat deze onjuist en verwarrend is. Wel dienen we de oorspronkelijke kern vast te houden: “betrouwbare dienstverlening”. Daarbij hoort dat we die beschikbare informatie ook gebruiken. Een slachtoffer of anonieme getuige moet erop kunnen vertrouwen dat diens toegezegde bescherming bij de noodzakelijke ketenpartners bekend is. Op ketenniveau zijn hiervoor afspraken en voorzieningen nodig, mogelijk zelfs gezamenlijke.

Zie ook de column over Eenmalig opslaan, meervoudig gebruiken.

Scheiden proces en informatie 2.0[bewerken | brontekst bewerken]

Ook deze oneliner, verzelfstandigd uit een USB-principe, is stof voor verhitte debatten. We brengen enige richtinggevende nuances aan.

Het scheiden van proceslogica van inhoudelijke gegevens is een software-architectuurprincipe. Het principe beoogt door compartimentering software overzichtelijk en onderhoudbaar te houden. Daarnaast biedt compartimentering voordelen voor o.a. performance, geheugengebruik en dataopslag.

Een praktisch voorbeeld hiervan. Het OM (OvJ) biedt de Rechtspraak (rechter) een zeer omvangrijke verzameling processtukken (informatieobjecten) aan. Het in één keer aanbieden van al deze informatieobjecten kan leiden tot verstopping op het netwerk en de systemen van OM en ZM. Daarom is het handig dat het OM de Rechtspraak informeert dat een verzameling processtukken klaar staat, waarna de Rechtspraak kan beslissen de processtukken op een geschikt moment naar zich toe te halen. Het is ook goed denkbaar dat het informeren dat de processtukken klaar staan via een ander kanaal bekend wordt gemaakt dan waar de stukken opgehaald kunnen worden.

Het onderscheid tussen proces en informatie hoort op de technische laag. In de praktijk wordt het principe ook toegepast op de organisatie-laag bij het ontwerp van processen en diensten. Waarbij proces en informatie gescheiden worden en afzonderlijk door twee organisaties aangeboden worden .

Schematisch: ketenpartner A doet een verzoek (een stap in een proces) aan ketenpartner B. Het verzoek wordt uitgebracht met minimale informatie waarna ketenpartner B de aanvullende informatie verkrijgt van ketenpartner C.

Het op deze wijze een-op-een doortrekken van een software-architectuurprincipe naar bedrijfsdiensten en -processen kan leiden tot onduidelijkheden in verantwoordelijkheden. Er ontstaat een driehoeksrelatie waarbij onduidelijk wordt wie er verantwoordelijk is voor het samenhangend en volledig informeren van ketenpartner B. Daarnaast is het niet uitgesloten dat tegenstrijdigheden ontstaan tussen de verkregen informatie van ketenpartner A en ketenpartner C. Deze extra afhankelijkheden dragen niet bij aan het doelgericht uitvoeren van taken en het verbeteren van de ketensamenwerking en -prestaties.

De KDA sluit toepassing van het principe in ontwerp in processen en diensten op de organisatie laag niet uit. Onder het voorbehoud dat verantwoordelijkheden helder zijn, de samenhang van informatie gewaarborgd is en aan BIVA- en privacy-eisen is voldaan.

Het onderscheid tussen proces en informatie hoort primair op de technische laag.

- ↑ Het betreft hier zeggenschap bezien vanuit de zelfstandigheid en verantwoordelijkheid van de organisatie. Verderop heeft zeggenschap betrekking op doelbinding.

- ↑ BIV is een acroniem uit het domein Informatiebeveiliging en staat voor beschikbaarheid, integriteit, vertrouwelijkheid. Speciaal voor de strafrechtketen voegt de KDA daar de ‘A’ van authenticiteit aan toe ook omdat dit niet altijd als onderdeel van integriteit wordt beschouwd.

- ↑ Het gaat zowel om de kwaliteit van de dienstverlening (Quality of Service), zoals tijdigheid, beschikbaarheid, etc. als om de aansluitvoorwaarden waaronder de afnemer van de dienst gebruik mag maken.

- ↑ CDD is geen ketenarchief maar een gezamenlijke voorziening waarin ieder ketenpartner zijn archief, als eigen gegevensverzameling, onder eigen beheer heeft.